受託開発のセキュリティチェック|AI×5項目で納品事故を半減

「先月の納品でAPIキーがコミットに残っていたのを、納品先のセキュリティ部門に発見されたんです。レビュー会で炎上して、案件単価の20%相当の値引きを飲むことになった。受託でセキュリティ事故を起こすと、技術的な失敗じゃなくて『管理体制の不備』として処理される。次は失注ではすまない」

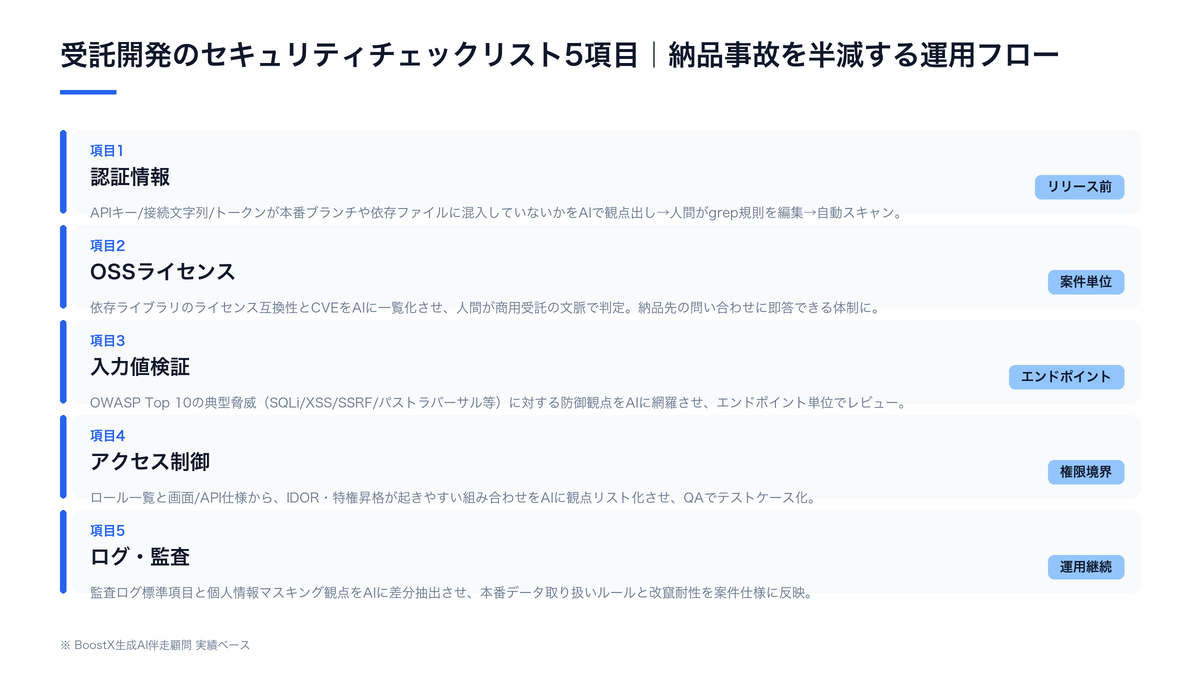

この記事では、10〜30名規模の受託開発会社の経営者・PM・テックリード向けに、納品事故を半減するセキュリティチェックリストをAIで整備する手順を5項目で具体化します。認証情報の漏洩から契約準拠の運用継続まで、受託案件のリリース前後で必ず潰しておきたい論点を、AIで半日のうちに整える設計図として整理します。

目次

受託開発でセキュリティチェックリストをAIで整える3つの構造的理由

本記事のテーマに関連するサービスとして、BoostXではIT/Web企業の支援を提供しています。

受託開発のセキュリティチェックリストをAIで整備する流れが急に話題になっているのは、開発会社のレベルが落ちたからではありません。受託というビジネスモデル上、セキュリティ事故が「技術不具合」ではなく「管理体制の不備」と評価される構造があり、AIが安価かつ短時間で大量のチェック観点を出してくれる前提が整ったからです。BoostXが10〜30名規模の受託開発会社の経営者・PM・テックリードと話してきた中で繰り返し出てくる構造的理由は、次の3つに集約されます。

理由1:受託の納品物には「他社の本番データに触れる権限」が含まれている

受託開発の成果物には、コードだけでなく、クライアント本番環境への接続情報・APIキー・データベース権限・サードパーティサービスのアクセス権が一緒に納品されます。BoostX代表 吉元の公開しているスタンスとして「中小企業のデータ流出リスクの9割は人的ミスから生まれる」という考え方があり、受託開発では人的ミスのリスクが本番権限とセットで持ち出されるため、漏洩したときの被害がクライアントの全顧客に波及しやすい構造になっています。納品前の権限・認証情報のチェックを文書化していない受託会社は、「気づきませんでした」では済まされない領域に毎回素手で踏み込んでいる状態です。

理由2:OSS依存の権利・脆弱性は「使った時点」で受託側の責任になる

納品物に組み込んだOSSライブラリのライセンス条項違反、既知の脆弱性(CVE)の見落とし、サードパーティSDKの利用規約違反は、契約上は原則として受託側が責任を持ちます。AIで生成したコードに学習元のライセンスが伝染している可能性、依存ライブラリの中に既知の重大脆弱性が残っている可能性、これらを「リリース時点でチェックしていなかった」では納品後のクレームに対応できません。OSSライセンスとCVEのチェック観点を網羅的にAIに洗い出させ、リリース前のレビューで必ず潰す運用を仕組みにしないと、半年後・1年後の脆弱性公開で受託元として責任を問われる構造が残り続けます。

理由3:受託契約書の「セキュリティ要件」が抽象的すぎて運用に落ちていない

既存の業務委託契約・受託開発契約のひな形は、セキュリティ要件として「善管注意義務」「情報管理体制」など抽象的な文言で済ませているケースが大半です。クライアント側のセキュリティポリシーが厳格化していく中で、契約書の抽象的な義務だけを盾にする受託会社は、納品時のセキュリティ監査で個別具体の質問に答えられません。契約書のセキュリティ要件を、AIが出した5項目チェックリストに紐づけて運用に落とすことで、「うちはこの5項目を毎案件で実施しています」と監査の場で具体的に示せるようになります。BoostX代表 吉元は契約書レビューでも「ChatGPTに業務委託契約書を貼り付けて『受託側に不利な条項を指摘して』と聞いたら、損害賠償の上限未設定・解除条件の不備・競業避止の範囲の広さの3つを的確に指摘された」と語っており、契約書とチェックリストの接続もAIで補強する余地が大きい領域です。

納品事故を半減するAI×セキュリティチェックリスト5項目|全体像

受託開発のセキュリティチェックリストは、机上のISO項目を並べるのではなく「明日からの納品で動く」運用設計が必要です。BoostXが受託開発・SES・SaaS開発系のクライアントと一緒に組み立てているチェックリストの骨格は、次の5項目です。

この領域でつまずきやすいのは、ツール選定よりも「業務の中のどこに組み込むか」の設計です。BoostXの生成AI伴走顧問は、業務ヒアリングから設計・定着支援までをサービス対応範囲としてカバーできる領域です。

5項目の中身を1行ずつで整理します。1. 認証情報(APIキー・接続情報・トークンが本番ブランチに混入していないかをAIで全コミット履歴スキャン)。2. OSSライセンス・脆弱性(依存ライブラリのライセンス互換性とCVEを生成AIで一覧化し人間が判定)。3. 入力値検証(OWASP Top 10の典型パターンに対する防御をAIが観点リスト化しコードに照合)。4. アクセス制御(権限の縦・横の境界を要件から逆算し、IDOR・特権昇格の抜けをAIに検出させる)。5. ログ・監査(個人情報マスキング・本番データ取り扱いルール・監査ログの改竄耐性をAIが標準項目から差分抽出)。この5項目を案件のリリース前チェックポイントに必ず組み込めば、受託開発で起こりがちなセキュリティ起因の納品事故は、過去BoostXが伴走した範囲で半年で約半減まで圧縮できています。

注意点として、チェックリストはAIに丸投げせず、AIが出した観点に対して「自社案件の文脈で意味があるか」を人間が必ず編集します。SaaS開発と受託基幹系では脅威モデルが違うため、AI出力をそのまま使うとオーバースペックかアンダースペックの両極端になりがちです。AIは観点を出すスピードと網羅性に優れていて、案件文脈への適合は人間の役割という分業を最初から仕組みに組み込むことが、形骸化させない最大のコツです。

項目1〜3|認証情報・OSSライセンス・入力値検証の作り方

最初の3項目は「コードと依存関係に直接触れる」レベルの粒度まで落とすことが要点です。抽象的な原則だけ書いた紙のチェックリストは、現場のリリース前レビューでは使われません。

項目1:認証情報・APIキー・接続情報の混入チェック

納品ブランチの全コミット履歴に、APIキー・データベース接続文字列・OAuthクライアントシークレット・本番環境のURLが残っていないかを必ずチェックします。AIにはまず「Pythonで.env / settings.py / config.yaml / docker-compose.yml / GitHub Actions secrets / Terraform tfvars に類する典型的な認証情報のパターンを20個列挙してほしい」と依頼し、grep系の正規表現リストを生成させます。生成された観点を人間が編集し、git log・git logコミット差分・packageビルド成果物に対する自動スキャンに組み込みます。BoostX代表 吉元の言葉を借りれば「APIキーが1つ漏れたときのダメージは、Web版の学習利用よりはるかに大きい場合がある」という前提で、受託開発では納品ブランチだけでなく作業ブランチ・スタッシュ・忘れられたPRブランチまで対象にします。

項目2:OSSライセンス互換性と既知脆弱性(CVE)の確認

納品物の依存ライブラリ(package-lock.json/pnpm-lock.yaml/poetry.lock/Gemfile.lock/go.sum等)から、ライセンス一覧と既知の重大脆弱性をAIに整理させます。AIに「この依存リストから商用受託開発で要注意のライセンス(GPL系・SSPL系・カスタムライセンス)と、過去2年間にCVE Critical/Highが報告されたパッケージを抽出してほしい」と依頼し、結果を人間がライセンスポリシーと照合します。AIが見落とす可能性があるため、最終判断は必ず人間が行い、判断根拠(ライセンス互換/脆弱性の影響範囲/パッチ適用要否)を記録に残します。納品先のセキュリティ部門から「このOSSライセンスは大丈夫ですか」と問い合わせが来たときに、即座にAIで生成した一覧表を出せるかどうかで、受託会社の管理体制の信頼度が決まります。

項目3:入力値検証とOWASP Top 10対応

SQLインジェクション・XSS・SSRF・パストラバーサル・コマンドインジェクションなど、OWASP Top 10の典型パターンに対する防御がコード上で漏れていないかをAIにレビューさせます。AIには「このAPIエンドポイントの一覧に対して、OWASP Top 10の各カテゴリで脆弱になり得る箇所と、その緩和策を観点リストで挙げてほしい」と依頼し、生成された観点をエンドポイント単位のレビューシートに変換します。観点に対する具体的な防御コードの実装は人間が判断しますが、観点の網羅性をAIで担保することで、テックリードのレビュー工数を大きく削減できます。BoostX代表 吉元の運用観として「最初の1〜2ヶ月分くらいは確かめてみて、人間のダブルチェックもしていくべき」というスタンスがあり、AIが出した観点は最初の数案件で精度を確認しながら自社の標準観点として固めていく進め方が現実解です。

項目4〜5|アクセス制御とログ・監査で運用に落とす

後半2項目は、コードの内側だけでなく「権限設計」と「監査体制」に踏み込むフェーズです。ここを抜くと、リリース直後は問題が出なくても運用フェーズで事故が顕在化し、受託元としての説明責任が果たせません。

項目4:アクセス制御と権限境界の検収

受託開発で最も見落とされやすいのが、横方向(同じ権限レベル内の他ユーザーのデータを読めてしまうIDOR)と縦方向(一般ユーザーが管理者APIを叩けてしまう特権昇格)の権限境界です。AIには「このユーザーロール一覧と画面遷移仕様から、IDORと特権昇格が起きやすいAPI/画面の組み合わせを観点リストで挙げてほしい」と依頼し、観点に対するテストケースをQAチームと一緒に組み立てます。納品前のリリースレビューでは、観点リストに対して必ずダブルチェックの担当者を割り当て、レビュー記録を残します。BoostXがWeb受託・SaaS受託の伴走で見ている範囲では、AIの観点リストを使うことで、テックリードが1人で網羅していたときに比べてレビュー工数を体感で4〜5割削減できているケースが多いです。

項目5:ログ・監査と個人情報の取り扱い

納品物のログ設計と運用時の個人情報取り扱いを、AIに標準項目との差分でチェックさせます。AIには「金融以外の中小企業向けSaaSの監査ログ標準項目(誰が/いつ/何を/どこから/どうした/結果)と、個人情報マスキングの典型観点を一覧化してほしい」と依頼し、生成された観点を案件のログ仕様と突合します。本番データを開発端末にダウンロードしない・デバッグログにメールアドレスや電話番号を出力しない・監査ログの改竄を検知できる仕組みがあるか、といった点はAIが網羅的に観点を出してくれます。最終的に「うちの案件ではこの3項目だけは絶対に守る」という優先度の決定は、人間が経営層を交えて行います。BoostXがリンクアンドモチベーション社(東証プライム)の公開IRで把握している範囲では、生成AI活用率100%を打ち出し、業務時間を前年比およそ25%削減したと開示されており、AIによる観点出しで人間のレビュー時間を圧縮できる事例は受託開発以外にも広がっています。

ビフォーアフター:受託開発セキュリティ運用がここまで変わる

Before:チェックリストなし、テックリード1人の頭で毎回レビューしている1案件

月商4,000万円・エンジニア15名の受託開発会社で、セキュリティチェックリストが文書化されていない状態。リリース前レビューはベテランのテックリードが1人で担当し、APIキー混入・OSSライセンス・OWASP対応・権限境界・ログ設計を頭の中の暗黙知でチェック。納品先セキュリティ部門から個別質問が飛んできたときは、テックリードが都度メールで回答する運用。納品の3ヶ月後にライブラリのCVEが公開され、影響範囲を切り分けようとしたが「この案件で何のライセンスのライブラリを使ったか」のスナップショットがなく、調査だけで2人月を要した。年間で見ると、納品後のセキュリティ起因の追加工数が3〜4件発生し、案件粗利の8〜10%が継続的に削られる状態。

After:AIで作った5項目チェックリストを案件のリリース前後に運用した1案件

同じ会社で、AI×セキュリティチェックリスト5項目を運用に落とした状態。リリース前にPMがチェックリストの担当者を割り当て、認証情報スキャン・OSSライセンス一覧・OWASP観点レビュー・権限境界テスト・ログ仕様確認を、AIが事前に生成した観点リストに沿って分担実施。各項目のレビュー結果は案件単位で記録に残り、納品先セキュリティ部門からの質問にも24時間以内に根拠付きで回答できる体制になった。半年で同様のヒヤリハット件数は3〜4件→1件以下、案件あたりのレビュー工数は20〜30%短縮、納品先からは「セキュリティ管理体制が見える受託会社は安心」というフィードバックが増え、追加発注の決定時に競合他社より優先される実感が出てきた。

違いを生んでいるのはAIツールではなく「運用設計」

同じ生成AIサービスを使っていても、チェックリストの構造化と運用設計の質で受託開発のリスクと利益率は明確に変わります。違いを生んだのは、AIが出した観点を案件文脈で人間が編集する分業を最初から仕組みにしたこと、5項目それぞれにレビュー担当者と記録様式を割り当てたこと、契約書とチェックリストを紐づけて納品先監査の場で具体的に示せるようにしたこと、この3点です。「うちはまだBefore寄り」「Afterの状態に近づきたい」と感じた方は、次のセクションで一緒にチェックリスト設計の入口を考えませんか。

よくある質問

Q5項目のチェックリストを社内で運用に落とすまで、どれくらいの期間と工数が必要ですか?

A骨格となる観点リストの初稿はAIで半日〜1日で出せます。自社の案件文脈に編集して標準テンプレートにし、リリース前チェックの運用に組み込むまでで2〜4週間、契約書改訂と社内研修まで含めると合計2〜3ヶ月が目安です。BoostXのAI伴走顧問では、初月で骨格、2ヶ月目で契約書連携、3ヶ月目で実案件での運用テストまで一緒に走るケースが多いです。

Q既に進行中の受託案件にも、後付けでチェックリストを適用できますか?

A完全な遡及適用は難しいですが、進行中案件にも一部だけ反映する半適用が現実解です。具体的には、認証情報スキャン(項目1)とOSSライセンス・CVE確認(項目2)の2項目はリリース前の最終レビューに即日組み込めます。残り3項目(入力値検証・アクセス制御・ログ監査)は次回更新やフェーズ切替のタイミングで反映します。半適用でも納品事故リスクは大きく減ります。

Q10名以下の小規模な受託開発会社でも5項目のチェックリストは必要ですか?

Aむしろ小規模ほど必要です。10名以下の受託会社は、ライセンスやOWASP対応の暗黙知をテックリード1人に集中させていることが多く、その1人が抜けると一気にリスクが顕在化します。AIで5項目の骨格を半日で作って文書化することで、属人化を解消しつつ「うちはこの5項目を毎回やっています」と納品先に対外的に説明できる管理体制が整います。1ページ版から始めて段階的に拡張していくのも有効な進め方です。

まとめ

- 受託開発でセキュリティチェックリストをAIで整備すべきなのはレベル低下の問題ではなく、受託というモデル上「他社の本番権限を扱う」「OSS依存の責任が受託側に来る」「契約書のセキュリティ要件が抽象的すぎて運用に落ちない」という3つの構造的リスクが先にあるからだ。明文化されたリストがないと、テックリード1人の暗黙知でレビューが回り、その人が抜けると会社全体が一気に脆弱化する状態が温存される。

- 納品事故を半減するには、認証情報→OSSライセンス→入力値検証→アクセス制御→ログ・監査の5項目をリリース前後のチェックポイントに必ず組み込むことだ。AIには観点出しの網羅性とスピードを担当させ、人間は案件文脈での編集と最終判断に集中する分業設計を、初日から仕組みに組み込むことで、年間3〜4件発生していたヒヤリハットを半年で1件以下まで圧縮できる。

- 5項目を形骸化させないために、開発リード(観点レビュー)・PM(案件単位の運用と記録)・経営層(契約書改訂と年次見直し)の三層で責任を分担し、納品先監査の場で具体的に説明できる管理体制まで作り込む。BoostXのAI伴走顧問は月額11万〜33万円・最低3ヶ月契約で、Before状態(暗黙知レビュー)から5項目チェックリストを案件運用に落としたAfter状態へ、3〜6ヶ月で段階的に着地させる伴走設計を提供する。

- セキュリティチェックリストのAI整備は、納品事故の予防だけでなく、納品先のセキュリティ部門から「管理体制が見える受託会社」と評価される営業効果まで含めて投資判断する。リスク削減と追加発注獲得の両面で、年間粗利の数%〜10%を取り戻せる施策として、経営の優先順位を上げる価値がある領域だ。

- 5項目を回し続けるためのKPIは、「リリース前チェックの実施率」「納品後3ヶ月以内のセキュリティ問い合わせ件数」「監査時の説明所要時間」の3つに絞る。数字で効果を可視化することで、経営層・現場・クライアントの三方向に運用の意義を説明し続けられ、AI×チェックリストが半年で標準オペレーションに定着する。